4 Jahre nach der Veröffentlichung der letzten Version wurde am 25. Oktober 2022 die vierte Ausgabe der ISO 27005 veröffentlicht: Der internationale Standard ISO/IEC 27005:2022 ist Teil der ISO-27000-Standardreihe und bildet die Basis für viele Best Practices und Entscheidungen zum Risikomanagement im Rahmen eines Informationssicherheitsmanagementsystems (ISMS). Der Standard erleichtert damit eine ISO/IEC 27001-Zertifizierung, indem sie Unternehmen bei der Umsetzung des Informationssicherheitsrisikomanagements unterstützt.

Ebenfalls wurde am 25. Oktober 2022 die neue ISO/IEC 27001:2022 veröffentlicht, welche der Kern der 27000- Standardreihe ist, und die Einrichtung, Umsetzung, Aufrechterhaltung und Verbesserung der Informationssicherheit beschreibt. Die Zertifizierung nach diesem Standard ist weltweit anerkannt und wird häufig als Nachweis von Kunden, Dienstleistern oder Behörden gefordert, um ein Mindestmaß an Informationssicherheit vorauszusetzen. Die Änderungen in der ISO 27001 beleuchten wir in diesem Artikel.

Was regelt die ISO 27005?

Die ISO 27005 beschreibt einen Risikomanagementprozess für den Bereich Informationssicherheit - von der Erarbeitung des Kontextes der Organisation über die Risikoanalyse und -bewertung bis hin zur Risikobehandlung und -überwachung.

Risikomanagement im Allgemeinen wird im Standard ISO 31000:2018 („Risk management – Guidelines“) beschrieben. Hier wird erklärt, wie Risiken zu identifizieren und zu bewerten sind, um sie schließlich mit den bestmöglichen Maßnahmen behandeln zu können. Aufgrund der Bedeutung des Risikomanagements für die Informationssicherheit ist das Thema ebenfalls zentraler Bestandteil der ISO 27001. Zur Umsetzung der dort formulierten Anforderung liefert die ISO 27005 wichtige Spezifikationen, die im Rahmen der Umsetzung eines ISMS herangezogen werden können. Damit kann die ISO 27005 das Bindeglied zwischen der ISO 27001 und der ISO 31000 gesehen werden.

Relevanz der ISO 27005 für die Umsetzung der ISO 27001

Die Anforderungen an ein Risikomanagement und damit verbundene Risikoanalysen sind bei Unternehmen, die bereits Erfahrung mit der ISO 27001 haben, bekannt. Doch die ISO 27005 liefert zusätzlich eine detaillierte Beschreibung des Risikomanagementprozesses und eine genaue Beschreibung der einzelnen Prozessschritte. Diese Ausführungen, kombiniert mit dem Annex der ISO 27005, in welchem sich unter anderem ein beispielhafter Bedrohungskatalog befindet, bilden einen nützlichen Leitfaden zur korrekten Etablierung eines Informationssicherheitsrisikomanagements und eine gute Basis zur Umsetzung der Forderungen der ISO 27001.

Forderungen der ISO 27001 an ein Informationssicherheitsrisikomanagement beinhalten (Ausschnitt):

- klare Vorgehensweise zur Einschätzung von Risiken inklusive der Festlegung von Akzeptanzkriterien

- Identifikation von Informationssicherheitsrisiken

- Analyse der möglichen Folgen bei Eintritt der identifizierten Risiken sowie der Abschätzung zugehöriger Eintrittswahrscheinlichkeiten und des damit einhergehenden Risikoniveaus

- Auswahl der Risikobehandlungsmethode

- Festlegung von passenden Maßnahmen und eines Plans für die Risikobehandlung

- Akzeptanz der Informationssicherheitsrestrisiken durch die Risikoeigentümer und damit verbunden Genehmigung des Maßnahmenplans für die Risikobehandlung

- Festlegung von Rollen und Verantwortlichkeiten bei der Identifizierung und Behandlung von Risiken

- Dokumentation der Risiken und nachfolgenden Maßnahmen

Diese und noch weitere Inhalte und Konkretisierungen bringt die ISO 27005 in dem Zusammenhang:

- Umsetzung der Informationssicherheit auf der Grundlage einer Risikomanagementmethodik

- Festlegung des Risikomanagementkontextes

- Quantitative oder qualitative Bewertung (d.h. Identifizierung, Analyse und Bewertung) relevanter Informationsrisiken

- Etablierung eines Asset-basierten oder Event-basierten Ansatzes zur Identifizierung von Risiken

- Kontinuierliche Überwachung und Überprüfung von Risiken, Risikobehandlungen, Anforderungen und Kriterien

- Angemessener Umgang mit Risiken

- Fortlaufende Kommunikation aller Beteiligten

Änderungen im Risikomanagement-Prozess

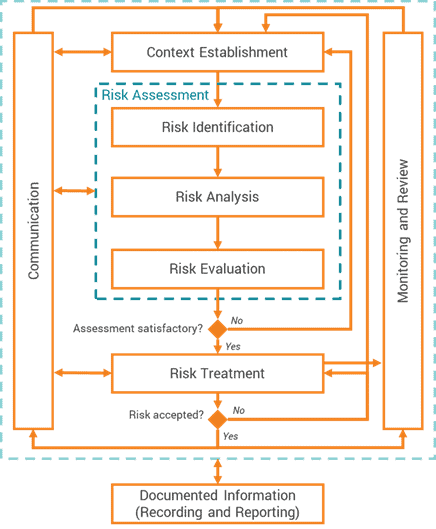

In der neuen Version bleibt der zu Grunde liegende Risikomanagement-Prozess in weiten Teilen gleich. Mit der neuen Prozess-Schnittstelle zu „Documented information (recording and reporting)“ wird nun jedoch ein zentraler Aspekt des ISMS als wichtiger Bestandteil des Prozesses ergänzt, indem die Dokumentation des Prozesses sowie der Ergebnisse einzelner Prozess-Durchläufe explizit gefordert wird.

Neu ist außerdem, dass der ursprüngliche Prozessschritt „Risk acceptance“ in den Schritt „Risk treatment“ integriert wurde. Dies vereinheitlicht den in den meisten Unternehmen sowieso angewendeten Schritt, da die Akzeptanz von (Rest-)Risiken immer im Zusammenhang mit den (geplanten) Risikobehandlungsmaßnahmen erfolgen sollte.

„Information security risk management process“

Neue Struktur

In der neuen Version wurden einige Inhalte zusammengefasst und gebündelt, wodurch der Standard nun mit 10 anstatt den ursprünglichen 12 Kapiteln auskommt:

- Scope

- Normative references

- Terms and definitions

- Structure of this document

- Information security risk management

- Context establishment

- Information security risk assessment process

- Information security risk treatment process

- Operation

- Leveraging related ISMS processes

Die ersten vier Kapitel entsprechen dem typischen Aufbau eines ISO-Standards und sind somit auch in den verwandten Standards „ISO 27001“ und „ISO 27002“ zu finden.

In Kapitel 7 wird zur Identifizierung von Risiken sowohl ein „Event-basierter Ansatz“, als auch ein „Asset-basierter Ansatz“ beschrieben. Bei Ersterem werden Risiken durch eine Bewertung von strategischen Szenarien identifiziert und bewertet, während im Asset-basierten Ansatz operative Szenarien, die in Bezug auf Assets, Bedrohungen und Schwachstellen detailliert sind, betrachtet werden.

„Risk Acceptance“ wird nicht mehr als ein eigenes Kapitel dargestellt, das Thema wird nun inhaltlich passend in Kapitel 8 unter „Risk Treatment“ integriert, da die Akzeptanz von Risiken als ein wichtiger Teilschritt der Risikobehandlung angesehen werden kann. In diesem erweiterten Kapitel finden sich nun außerdem ausführliche und konkrete Ausführungen zum Heranziehen der Maßnahmen aus dem Annex der ISO 27001 sowie zur Erstellung einer Erklärung zur Anwendbarkeit (Statement of Applicability, SoA), womit wieder ein konkreter Bezug zur ISO 27001 geschaffen wird.

Das neue Kapitel 9 „Operation“ liefert zusätzlich Anforderungen an die konkrete Durchführung der in Kapitel 7 und 8 beschriebenen Aktivitäten, in welchen etwa die Anlässe sowie Häufigkeit der Durchführung definiert werden.

Der überarbeitete Standard schließt mit dem gänzlich neuen und umfangreichen Kapitel 10 „Leveraging related ISMS processes“ ab, das Details zur Verwirklichung verwandter ISMS Prozesse liefert. Die ehemals eigenen Kapitel zu Risk Communication und Monitoring werden hier inhaltlich aufgenommen. Außerdem finden sich darin viele weitere Informationen, die im Kontext eines ISMS wichtig sind, zum Beispiel zur Erstellung dokumentierter Information, aber auch zu Themen wie kontinuierlicher Verbesserung oder Verantwortung der Führungsebene.

Konkretere Unterstützung bei der parallelen Implementierung eines ISMS nach der ISO 27001

Als weitere Änderung im Standard sind die neuen Verweise auf die entsprechenden Inhalte und Kapitel der ISO/IEC 27001:2022 zu nennen. In der Einleitung wird nun deutlicher hervorgehoben, dass die ISO 27005 eine Orientierung zur Umsetzung der Anforderungen der ISO 27001 in Zusammenhang mit Informationssicherheitsrisiken bietet. Zusätzlich wird nahezu jede beschriebene Aktivität mit einer Referenz zum entsprechenden Abschnitt aus der ISO 27001 eingeleitet. Auch der Kontext zum Thema ISMS wird konsequent immer wieder hergestellt. Insbesondere Verweise auf den Annex der ISO 27001 und die Statement of Applicability (SoA) sorgen dafür, dass sich die ISO 27005 nahtlos in den Risikomanagementprozess, der von der ISO 27001 gefordert wird, eingliedert. Der neue Standard gewinnt damit deutlich an Nachvollziehbarkeit und Praktikabilität für alle, die sie zum Aufbau eines ISMS verwenden.

Definitionen und wichtige Begriffe

In Kapitel 3 „Terms and Definitions“ findet sich eine hilfreiche Ergänzung: An dieser Stelle wird nicht mehr nur auf die Gültigkeit der Begriffe aus der ISO 27000 verwiesen (so wie in der aktuellen ISO 27001), sondern es werden eine Reihe von Definitionen zu wichtigen Begriffen aus den Themenbereichen „information security risk“ und „information security risk management“ geliefert. Daraus resultiert, dass in dem Standard viele Abschnitte gekürzt und prägnanter formuliert werden können, da zentrale Begriffe bereits eingangs bekannt und verständlich gemacht werden. In Vergleich zur Vor-Version sind außerdem einzelne Begriffe hinzugekommen.

Hervorhebung der Rolle des Risk Owner

Im Gegensatz zur vorherigen Version wird in der neuen Version mehrfach und detaillierter auf die Rolle des Risk Owners eingegangen. Diese übernimmt wichtige Aufgaben im Risikomanagement, beispielsweise, indem er eine Bewertung und Priorisierung der ihm zugeordneten Risiken durchführt oder die Verantwortung für Restrisiken übernimmt. Es finden sich Hilfestellungen dazu, passende Risk Owner zu identifizieren und Hinweise darauf, welche Risikomanagementaktivitäten den Risk Owner involvieren.

Überarbeiteter Annex

Während die alte ISO 27005 noch 6 verschiedene Annex-Kapitel (A-F) beinhaltete, wurden diese Inhalte in der neuen Version in einem Annex-Kapitel (Annex A „Examples of techniques in support of the risk assessment process“) in einem strukturierten Aufbau zusammengefasst.

Inhalte aus den alten Annex-Kapiteln A und B zu den Themen „Scope-Definition“ und „Identifikation und Bewertung von Assets“ wurden stark gekürzt und sind in die Hauptkapitel des Standards eingeflossen. Annex-Kapitel C und D (Bedrohungen und Schwachstellen) wurden aktualisiert und sind in entsprechende Unterkapitel im neuen Annex eingeflossen. Inhalte aus den Annex-Kapiteln E zu Risk Assessment Ansätzen und F zu Einschränkungen von Risikominderungen sind teilweise in verschiedene Hauptkapitel des neuen Standards eingeflossen und teilweise entfernt worden.

In der neuen Version sind im Annex A außerdem diverse neue Themen aufgenommen worden. So werden z.B. verschiedene Risikokriterien für eine quantitative und qualitative Risikoanalyse beschrieben. Ebenso werden die bereits in den Hauptkapiteln erwähnten Event-basierte sowie Asset-basierte Ansätze zur Identifizierung von Risiken näher erläutert.

Unsere Bewertung

Die neue Version der ISO 27005 nähert sich der ISO 27001 weiter an und wird dadurch deutlich praktikabler – für Unternehmen, die ein ISMS nach der ISO 27001 implementieren und noch keinen Risikomanagementprozess haben, empfiehlt es sich daher, die ISO 27005 als Unterstützung bei der Implementierung zu verwenden.

Durch die neue Struktur und die Komprimierung im Annex wird der Standard verständlicher, nachvollziehbarer und übersichtlicher. Anwender können nun einfacher verstehen, was den Risikomanagementprozess ausmacht und wie er durchgeführt werden muss. Auch die beiden, in Unternehmen bereits sehr häufig angewendeten Ansätze für ein Event-basiertes oder Asset-basiertes Risk Assessment werden näher erläutert und mit Tipps versehen, sodass Risk Assessments nun deutlich strukturierter durchgeführt werden können.

Die hier beschriebenen Änderungen, noch weitere Neuerungen der ISO 27005 und ISO 27001 und unsere detailliertere Bewertung, nicht zuletzt mit Bezug zu konkreten Beispielen aus der Praxis, haben unsere Security Consultants im Webinar "ISO 27001 und ISO 27005 - Was Sie über die Updates wissen sollten" vom 24.11.2022 dargestellt. Die Aufzeichnung können Sie hier anschauen.